OWASP ZAP 2.3 自動認証機能の設定

※当サイトにはプロモーションが含まれています。

公開日:

更新日:

OWASP ZAP v2.3における自動認証設定の手順を説明します。

自動認証(ログイン)機能とは、

- 認証機能を持つWebアプリケーションのログインが必要なページにアクセスした時に、

- ログインしていないことを検知し、

- ログインしていなければ、内部でログインアクセスしてログイン状態にしてくれ、

- その状態で本来アクセスしようとしていたURLに改めてアクセスしてくれる

という機能です。

これにより、スパイダー検索等を行う時に、ログアウトURLにアクセスしてログアウトしてしまった後でも自動で認証(ログイン)して処理を続行できるようになります。

今回の設定で使うWebアプリケーション

- OWASP BWA上の BodgeIt に対して脆弱性検査を行うことを想定します。

- WebサーバのIPアドレスは、192.168.0.50 とします。

設定項目

- BodgeItがそうであるように、実際に使用される認証方法はほとんどがフォームによる認証だと思います。ですので、今回は認証方法として “Form-based Authentication” を選択した場合に必要な項目を設定します。

- 設定する項目

- [セッション・プロパティ]内のContextを設定します。

- [セッション・プロパティ] -> [Include in context]

- URL正規表現(検査対象WebアプリのURL)

- [セッション・プロパティ] -> [Authentication]

- Authentication Method (認証方法の種類)

- Login Form Target URL (ログインするURL)

- Login Request POST Data (ログイン時に送信するデータ)

- Username Parameter, Password Parameter (ユーザ名 ・パスワード)

- Logged In Indicator Pattern / Logged Out Indicator Pattern (ログイン中を示す文字列 / ログアウト中を示す文字列)

- どちらか1つだけ設定しておけばよいです。

- [セッション・プロパティ] -> [Users]

- ユーザを登録します。

- [セッション・プロパティ] -> [Forced User]

- 認証で使用されるユーザを1つ選択します。

- [セッション・プロパティ] -> [Session Management]

- セッション管理方法を選択します。

- [セッション・プロパティ]内のContextを設定します。

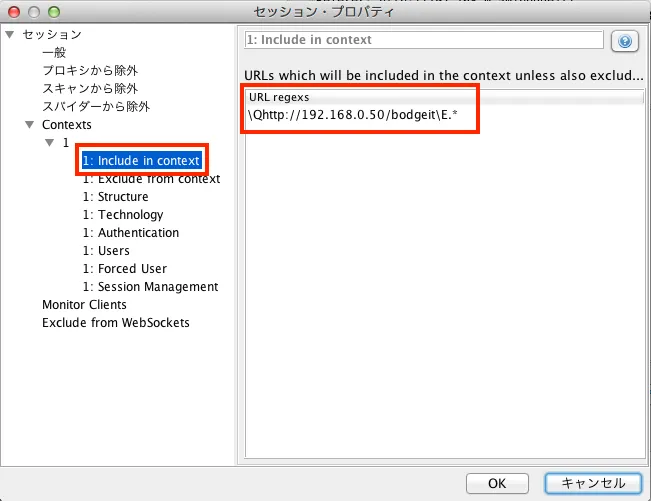

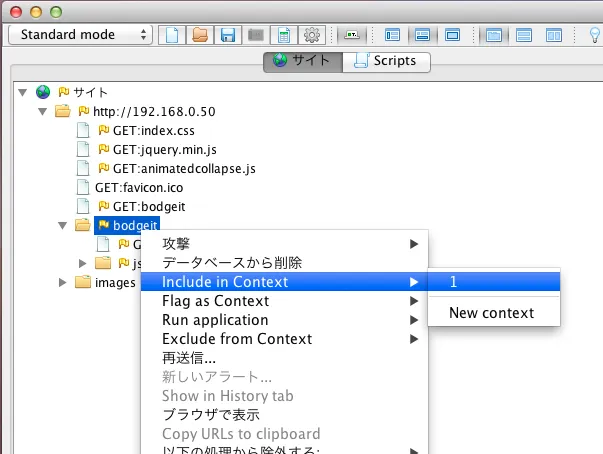

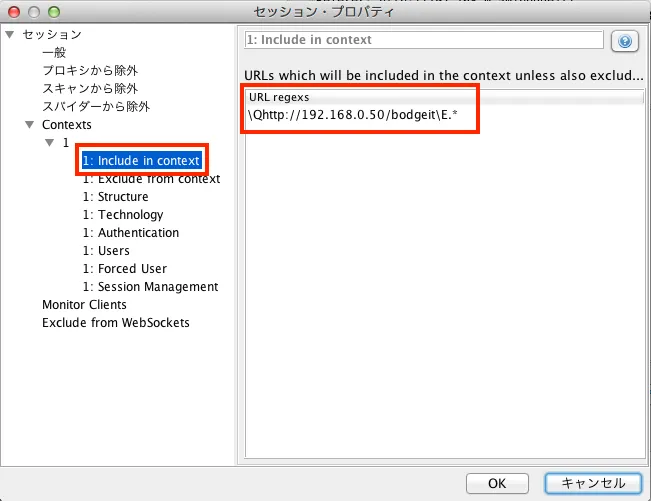

手順1: Include in context 画面の設定

- この検査の対象となるURL正規表現を登録します。

- 今回はBodgeIt全体を対象とするので、「\Qhttp://192.168.0.50/bodgeit\E.*」という正規表現を登録します。

- [サイト]タブ上からリクエストを右クリックして登録することもできます。

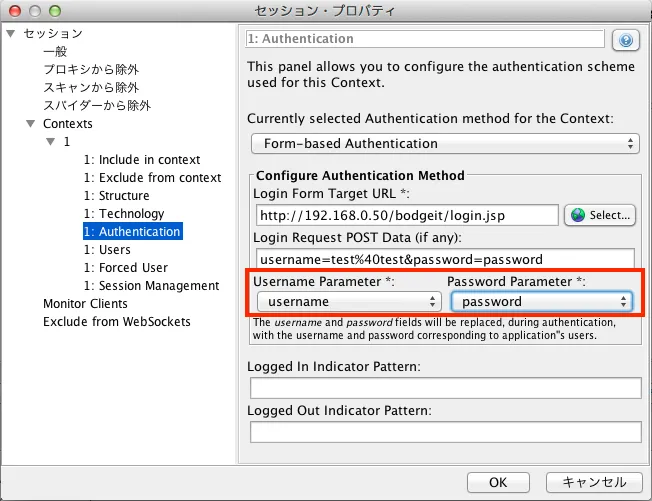

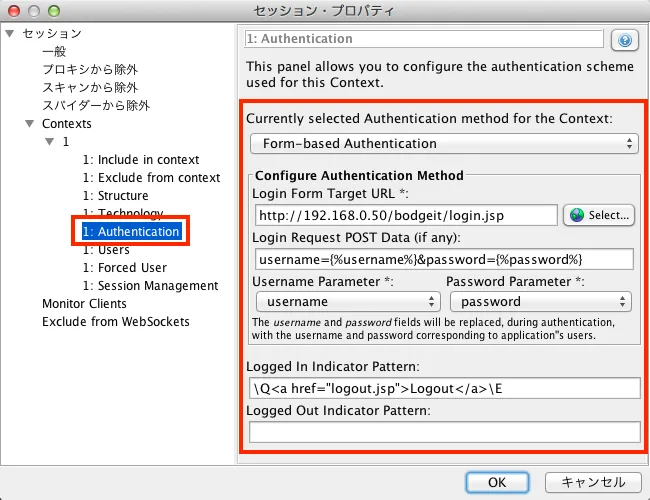

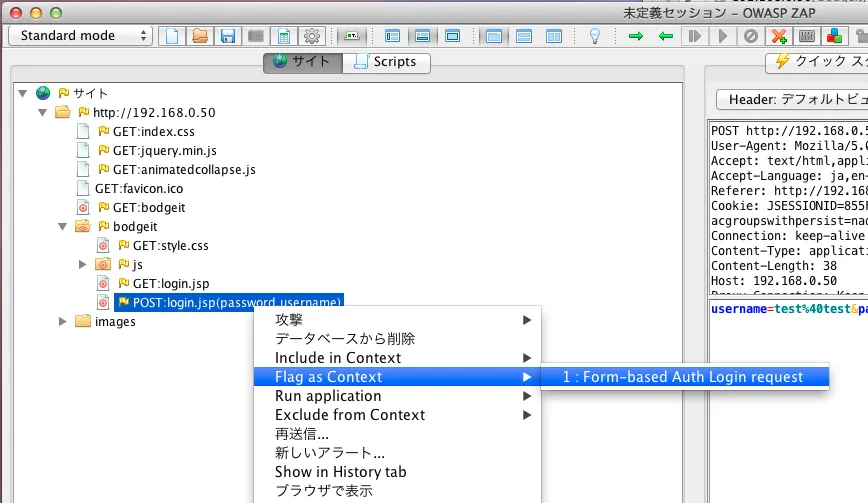

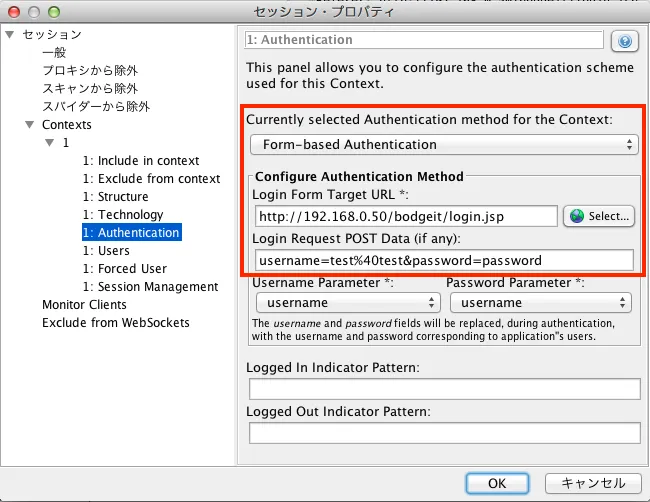

手順2: Authentication の設定

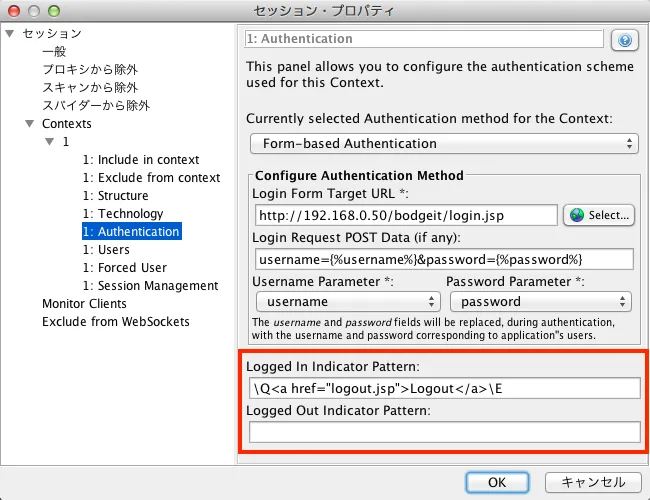

- Authentication method の項目には、「Form-based Authentication」を選択します。

- ブラウザ上でログイン操作を手動で行うと、[サイト]タブもしくは[履歴]タブ内にそのPOSTリクエストが表示されるので、右クリックして[Flag as Context] -> [1: Form-based Auth Login request]を選択することにより Login Form Target URL と Login Request POST Data を登録することができます。

- 登録されたURLの正規表現に問題があれば修正します。

- [Login Form Target URL]項目の右にあるボタンから登録をすることもできます。

- Login Request POST Data に、ユーザ名とパスワードを表すパラメータが入っていると思いますので、[Username Parameter *] と [Password Parameter *]という項目のプルダウンメニューでそれぞれのパラメータ名を指定します。

- Logged In Indicator Pattern もしくは Logged Out Indicator Pattern を登録します。

- どちらか一方で構いません。

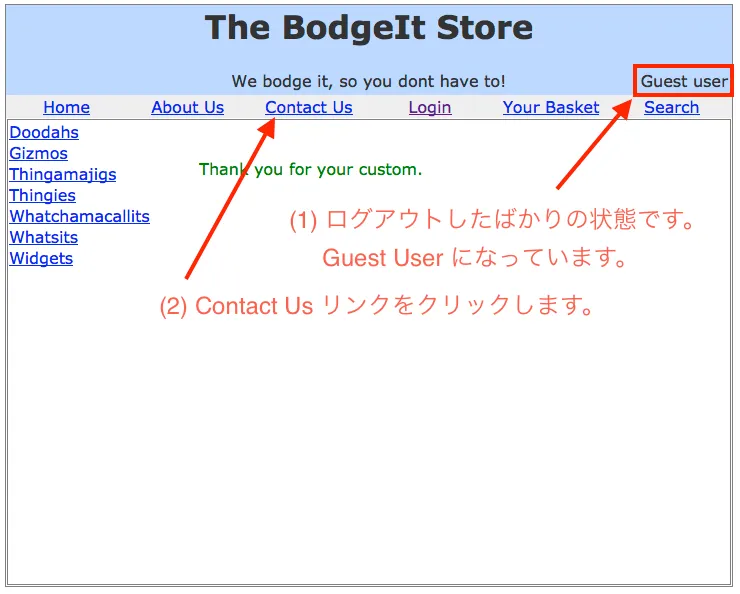

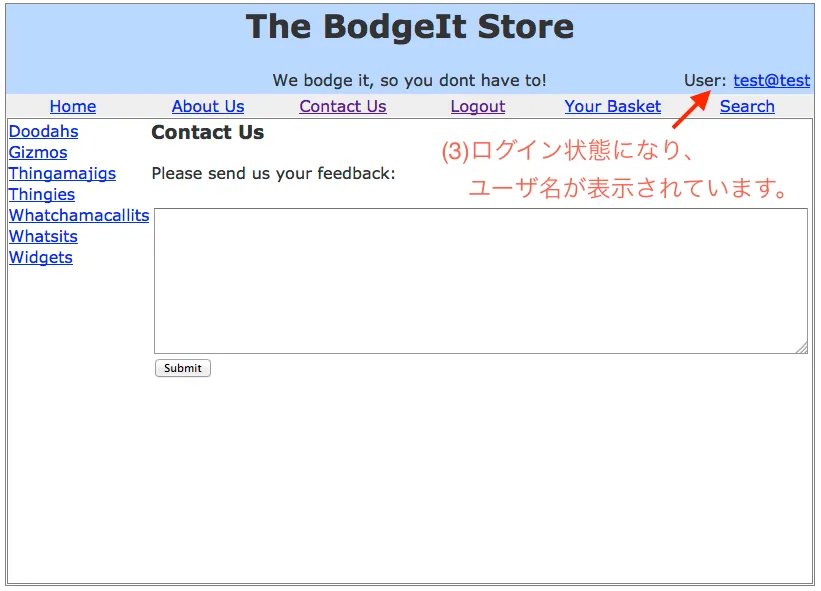

- ここでは Logged In Indicator Pattern を登録してみます。

- ブラウザ上でログイン操作を手動で行い、ログイン中にのみ表示される文字列を探します。

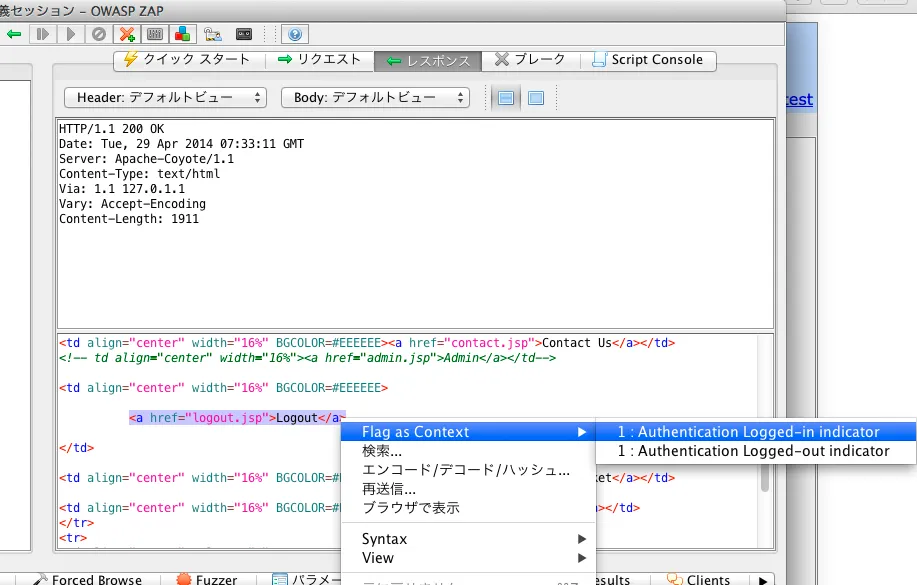

- 自分で文字列を入力してもよいですが、[レスポンス]タブ内のレスポンスボディ上で対象文字列を選択して右クリックし、[Flag as Context] -> [1: Authentication Logged-in indicator]を選択して登録することもできます。

- 今回は、ログアウトのリンクがよさそうだったので「Logout」を登録します。

- Logged Out Indicator Pattern を設定する場合も、同じような手順で登録できます。

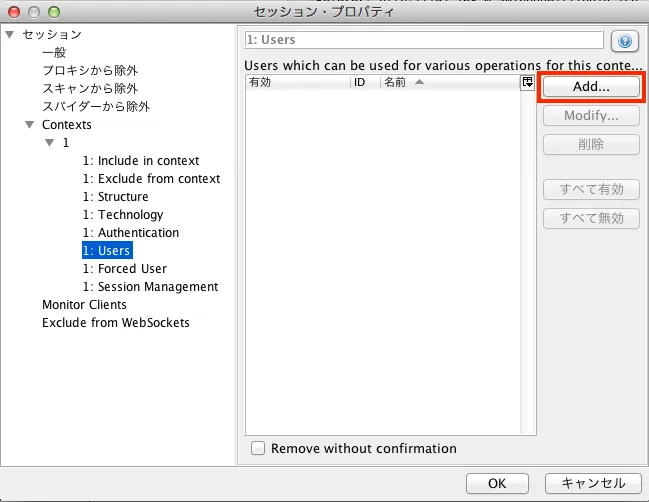

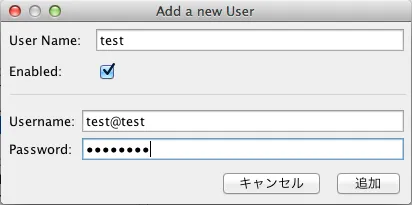

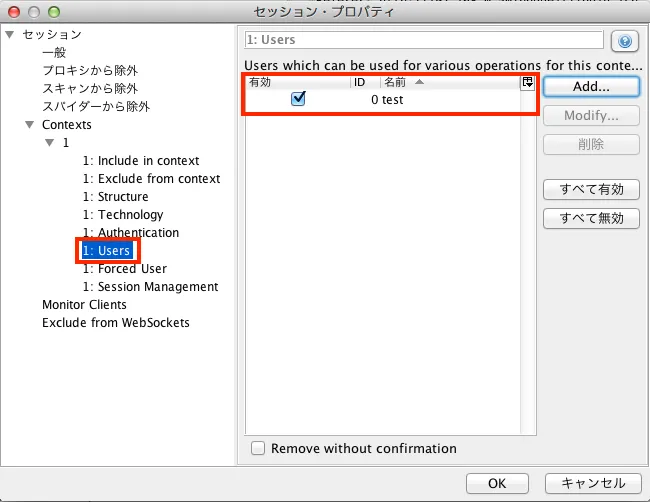

手順3: Users の設定

ログインする時に使用するユーザ名とパスワードを登録します。

- [Add]ボタンを押します。

- ユーザ名とパスワードを入力して[追加]ボタンを押します。

- 登録されます。

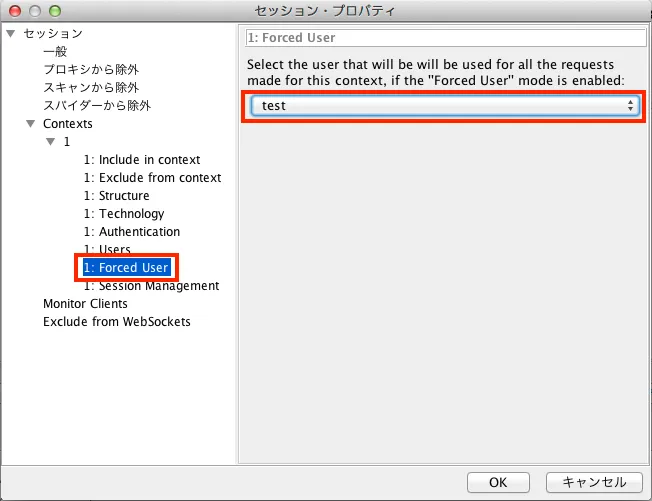

手順4: Forced User の設定

自動認証で使用するユーザを選択します。 1つのユーザ情報しかなければ、それが選択されていますので特に何もする必要はありません。

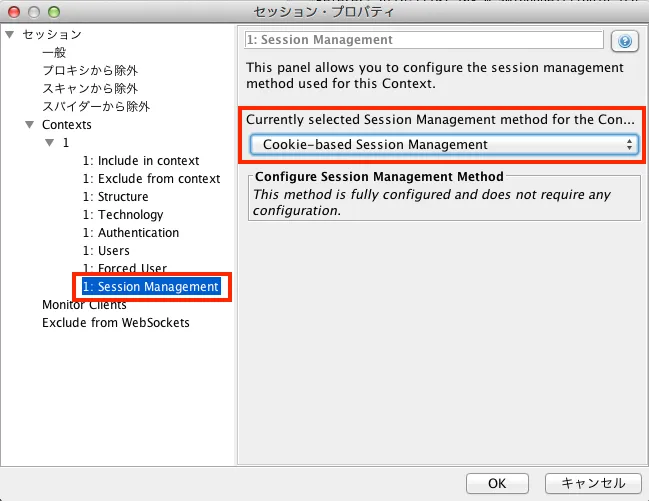

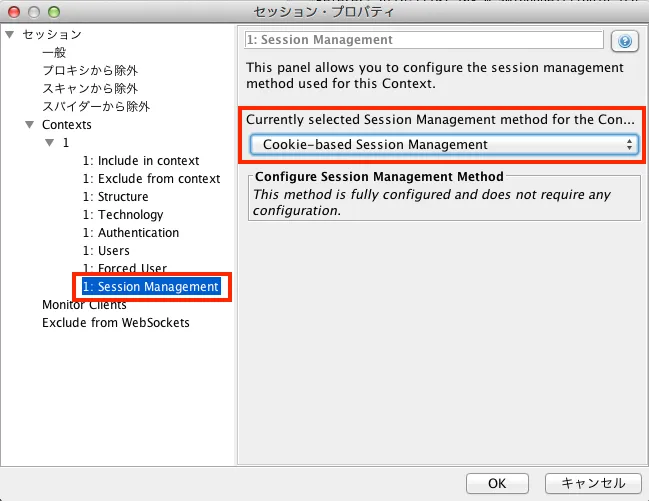

手順5: Session Managementの設定

セッション管理の方法として、”Cookie-base Session Management” を選択します。

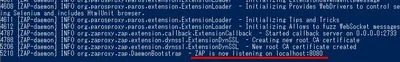

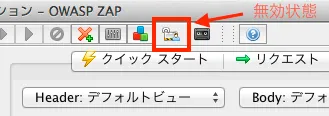

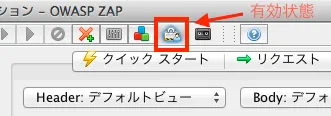

手順6: 自動認証を有効にします

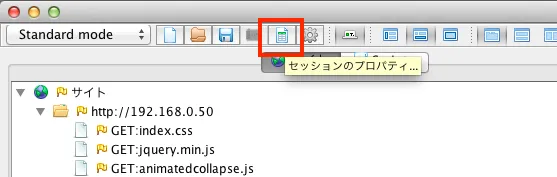

- 次のアイコンをクリックすると自動認証が有効になります。

設定後の動作

- Logged In Indicator Pattern として設定した文字列を含まないWebページにアクセスすると、OWASP ZAPの内部でログインリクエストが送信されログイン状態になった上で再度元のWebページにアクセスし、そのレスポンスをブラウザに返してくれます。

- この設定を行うと、スパイダー検索等でログインが必要なページをクロールすることができます。

認証済みかどうかの判断

認証済みかどうかは次のロジックで判断されます。

- Logged In Indicator Pattern が空 且つ Logged Out Indicator Pattern が空の場合

- 認証済みであると判断する。

- Logged In Indicator Pattern が空でない且つ Logged In Indicator Pattern がレスポンスヘッダまたはボディにマッチする場合

- 認証済みであると判断する。

- Logged Out Indicator Pattern が空でない且つ Logged Out Indicator Pattern がレスポンスヘッダにもボディにもマッチしない場合

- 認証済みであると判断する。

- それ以外

- 未認証であると判断する。

Logged In Indicator Pattern(または Logged Out Indicator Pattern)の選定

- Logged In Indicator Patternには、ログイン状態でアクセスして欲しいページ上で、ログインしている場合にのみ表示される文字列(ブラウザ上に表示された文字列ではなくHTML上に出力される文字列です)を探して登録します。

- Logged Out Indicator Patternには、ログイン状態でアクセスして欲しいページ上で、ログインしていない場合にのみ表示される文字列(ブラウザ上に表示された文字列ではなくHTML上に出力される文字列です)を探して登録します。

[最終更新日: 2014年4月29日]

広告