OWASP ZAP に追加された attack mode の概要

※当サイトにはプロモーションが含まれています。

公開日:

更新日:

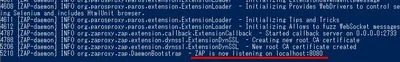

ZAPのtrunkリポジトリに「attack mode」 という新しいモードが追加されましたので、概要をメモしておきます。このまま問題がなければ、次のバージョンで組み込まれるでしょう。

![]()

attack mode の概要

OWASP ZAP Developer Groups への psiinon(プロジェクトリーダー) さんの投稿によると、以下のような機能だそうです。

- 新たに追加されたWebページを検知するためのスレッドがバックグラウンドで動く。新しいWebページを検知した場合、それがスコープ内のWebページであればそのURLに対してアクティブスキャンを実行する。

- スコープ(のコンテキスト)を設定していなければ、何もしない。

- 次のどちらもスキャンの対象となる。

- プロキシとしてZAPを設定したブラウザでアクセスしたWebページ

- スパイダー検索でアクセスしたWebページ

- アクティブスキャンの処理待ちキューに入っているノード数が、フッター部分に表示される。

- 今のところ、デフォルトのスキャンプロファイルを使用するが、attack mode 専用のスキャンプロファイルを用意する予定である。

ブラウザでいろいろWebページを見ていくだけで、アクティブスキャンもやってくれるというのは楽そうです。スパイダー検索とアクティブスキャンを別々に実行する必要もなくなります。但し、Webページに対して意図せずアクティブスキャンしてしまわないように注意する必要があります。

関連サイト

[最終更新日: 2014年9月25日]