OWASP ZAPのバグが2日で修正された話し

※当サイトにはプロモーションが含まれています。

こういうブログをやっていますので、時々OWASP ZAPについての相談を受けることがあります。先日も、このブログを見たという方から OWASP ZAPの持続的XSS検査について調査依頼の連絡がありました。その方は持続的XSSの脆弱性を意図的に組み込んだWebページに対してZAPで検査を行ったけれども、なぜか脆弱性が検知されないということで、私に何がおかしいのか確認して欲しいということでした。

ということで私もZAPで検査を行ったのですが、確かに持続的XSSの脆弱性は検知されません。おかしいなと思い、ZAPをデバッグしながら持続的XSSの検知処理を実行してみました。すると、ある箇所でZAPが不自然なHTTPリクエストを生成して送信しており、これが原因でWebサーバが正常にレスポンスを返してくれず、検知処理が先に進めていないことが分かりました。実はこのリクエストを生成する部分は、以前ZAPの持続的XSS検知処理を調査した時に疑問を持った部分であり、その時のブログ記事にも「なぜこの処理をしているのか分からない」という旨の感想を書いていました(この記事です → OWASP ZAPの「Cross Site Scripting (Persistent)」(持続型クロスサイト・スクリプティング)診断は何をしているのか?)。今にして思えば処理の意図が分からないのも当然で、これはバグだったわけです。今回、遅ればせながら問題に気付きましたので、依頼元の方に結果を報告した後で、zaproxyの Issues に問題を報告しておきました。すると、その2日後にZAPのプロジェクトリーダーの方が内容を確認してくれ、バグであることを認めてもらえました(報告したissueにコメントを付けてくれます)。更にその日の内にバグを修正してくれ、ユーザがZAP上でアドオンの更新をすればすぐに修正が取り込めるようにしてくれました。私は今まで何度も issue を報告しているのですが、ZAP上で修正を取り込めるところまでの対応をこんなに早くされたことはなかったので少々驚きました。これは恐らく、簡単に修正できる部分であったことと、重要度の高い部分だったからだと思います。

このようなバグが存在していたのは残念でしたが、報告すればちゃんと直してくれますので、何か問題に気付いたら Issues に報告しましょう。ZAPの問題なのかどうか判断がつかないような場合等は、私に連絡頂ければ分かる範囲で対応します。

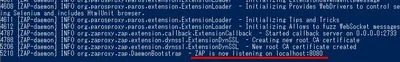

今回の流れ

- 7月18日:ZAPの動作を調査。原因特定。

- 7月20日:zaproxy に issue報告 [1]。

- 7月22日:issue に返答あり→ その日のうちに修正→ ZAP上の更新操作で取り込み可能に!

- [1] https://code.google.com/p/zaproxy/issues/detail?id=1273&can=1&q=xss&sort=-id

- 英語が変なのは気にしないで下さい。。。

関連サイト

- Issues - zaproxy - OWASP ZAP

- OWASP ZAP User Group - Google Groups

- 何か疑問がある場合、こちらで聞くのもよいと思います。

[最終更新日: 2014年8月1日]